Tajemnice sieci bezprzewodowych

Zapewne nieraz słyszeliście o sieciach bezprzewodowych i o ich słabych zabezpieczeniach. Technika sieci działających w paśmie 2,4 Ghz stała się na tyle tania i prosta we wdrożeniu, że nawet nie mający większego pojęcia o wi-fi potrafi sobie uruchomić takie cudo. Jeżeli mieszkacie w centrum, lub w pobliżu takiego, w jakimkolwiek większym mieście to idę o zakład, że w waszym zasięgu jest ok. 20 sieci wi-fi. Jedne profesjonalne z mocnymi zabezpieczeniami, inne bez takowych. W tym artykule pokażę jak łatwo dostać się do sieci kodowanej kluczem WEP. Na koniec pokażę również parę sztuczek z adresami IP i MAC.

Plan artykułu:- Sieć zabezpieczona kluczem WEP o długości 40bit z ukrytym i jawnym SSID

- Sieć zabezpieczona kluczem WEP o długości 104bit z ukrytym i jawnym SSID

- Sieć otwarta bez serwera DHCP

- Sieć otwarta z serwerem DHCP i filtracją adresów MAC

Sprzęt i oprogramowanie użyte do potrzeb artykułu:- Acces Point: D-Link DWL-541

- Karta sieciowa: TRENDnet TEW-501PC

- Windows XP Professional

- Linux: Back Track

- Pakiet AirCrack-ng

- Kismet

Parametry utworzonej sieci bezprzewodowej:- SSID test

- klucz WEP

a) dla klucza 104bit

- klucz: heineken99123

- czas na złamanie klucza: 30 minut

b) dla klucza 40bit

- klucz: hero9

- czas na złamanie klucza: 15 minut

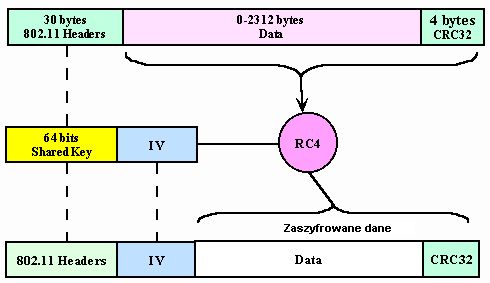

Na początek może małe wyjaśnienie co to jest WEP. Wikipedia na ten temat mówi co nastepuję: „WEP (ang. Wired Equivalent Privacy) to standard szyfrowania stosowany w sieciach bezprzewodowych standardu IEEE 802.11. Standard specyfikuje klucze 40- i 104-bitowe, do których w procesie wysyłania ramki dołączany jest wektor inicjujący (IV) o długości 24 bitów. Stąd popularnie mówi się o 64- i 128-bitowych kluczach WEP”

Sieć nr 1.Sieć zabezpieczona kluczem WEP o długości 40bit z ukrytym i jawnym SSID

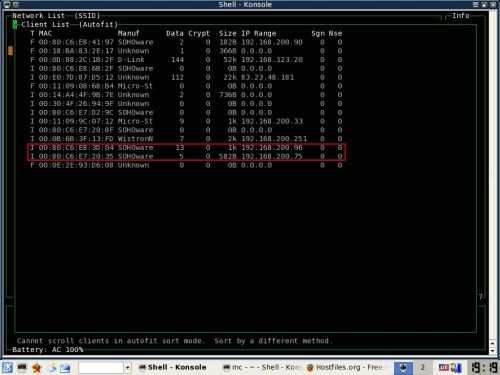

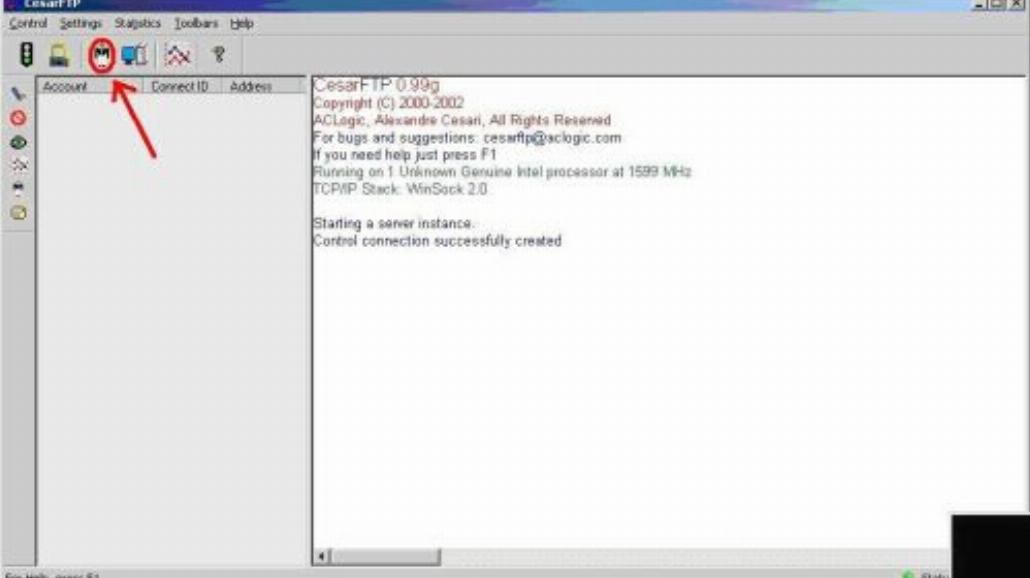

Do przeprowadzenia symulacji wykorzystaliśmy dwa komputery podłączone do punktu dostępowego. Trzeci komputer, wyposażony w kartę PCMCIA na chipsecie Atheros, służył nam jako sprzęt potrzebny do monitorowania i przechwytywania interesujących nas pakietów pochodzących z sieci. Najpierw musimy znaleźć interesującą nas sieć. Uruchamiamy program kismet i wybieramy sobie cel naszego ataku. W przypadku ukrytego SSID należy go wyciągną za pomocą programu aircrack-ng i komendą aireplay-ng –a ADRES_MAC_AP –0 100 –x 100. Po zdobyciu ukrytego SSID jesteśmy gotowi na atak. W celu zebrania odpowiedniej ilości pakietów na jednym komputerze uruchomiony został transfer pliku z drugiego komputera o wielkości 2,9GB za pomocą protokołu FTP. W poniższej tabelce zamieszczamy wyniki naszego doświadczenia.

| | WEP 40 bit | | | |

ilość pakietów złapanych

| ilość sprawdzonych kluczy

| czy podana długość klucza

| czas łamania

| wynik

|

500000

| 361473

| N

| 15 minut

| porażka

|

750000

| 787457

| N

| 15 minut

| porażka

|

1000000

| 1

| N

| 3 sekundy

| sukces

|

| |

| |

|

200000

| 58

| T

| 1 sekunda

| sukces

|

300000

| 1594

| T

| 1 sekunda | sukces

|

500000

| 58

| T

| 1 sekunda | sukces

|

750000

| 58

| T

| 2 sekundy

| sukces

|

Możemy zauważyć, że za pomocą programu aircrack-ng w przypadku braku podania długości klucza jaki program ma szukać potrzeba około miliona pakietów IV aby móc złamać ten klucz. W przypadku podania programowi jakiej długości klucz ma łamać wystarczyło już nawet 200tys. pakietów aby uzyskać interesującą nas frazę klucza w bardzo krótkim czasie.

Sieć nr 2.Sieć zabezpieczona kluczem WEP o długości 104bit z ukrytym i jawnym SSID

Do przeprowadzenia symulacji zostały użyte te same metody co w przypadku łamania klucza o długości 40bit. Oto wyniki naszych obserwacji:

| | WEP 104 bit | | | |

| ilość pakietów złapanych | ilość sprawdzonych kluczy | czy podana długość klucza | czas łamania | wynik |

| 750000 | 6926593 | N | 30 minut | porażka |

| 1000000 | 55605 | N | 80 sekund | sukces |

| 1750000 | 2869 | N | 26 sekund | sukces |

| |

| | |

| 750000 | 6765825 | T | 30 minut | porażka |

| 1000000 | 55605 | T | 80 sekund | sukces |

| 1750000 | 2869 | T | 27 sekund | sukces |

Z tej tabelki możemy wywnioskować, że podanie programowi długości klucza nie pomogło w złamaniu hasła przy 750tys. pakietów. W przypadku klucza 104bit potrzebnych było milion pakietów do, w miarę szybkiego, złamania klucza WEP.

Jeżeli chodzi o klucz WEP to złamanie go nie jest już dzisiaj rzeczą trudną. Do wykonania tego potrzebna jest nam tylko odpowiednia ilość pakietów pochodzących z interesującej nas sieci wi-fi. Poznanie klucza WEP i połączenie się z siecią bezprzewodową nie zawsze daje nam dostęp do samego Internetu. Następne dwa scenariusze przedstawiają następne kroki potrzebne do uzyskania takiego dostępu.

Sieć nr 3.Sieć otwarta bez serwera DHCP i filtracją adresów MAC.

W tym przypadku mamy sieć otwartą ale nie zmienia to faktu, że nawet jak sieć jest kodowana kluczem to po jego złamaniu następuje właśnie pytanie o adresację IP i sposób przydzielania takowych adresów.

A więc przystąpmy do konfigurowania Access pointa. Ustawiamy na nim, że mamy sieć otwartą ale w opcjach zabezpieczeń włączamy funkcję filtracji adresów MAC. Polega ona na tym, że do sieci będą miały dostęp tylko karty sieciowe o wpisanych adresach MAC.

Jak poradzić sobie z taką siecią?

Należy zacząć od użycia programu do wykrywania sieci bezprzewodowych. Widzimy, że sieć jest zabezpieczona jedynie przez filtrowanie adresów MAC. Następnym krokiem jest podsłuchiwanie pakietów krążących po tej sieci. Po pewnym czasie program uzyska odpowiedni pakiet i wyczyta z niego IP oraz adres MAC pod który możemy się podszyć.

Następnie czekamy aż nasz wysłuchany MAC zniknie z obiegu i możemy się wtedy pod niego podszyć. W systemie linux aby zmienić adres MAC karty sieciowej należy wpisać komendę.

ifconfig NAZWA_INTERFEJSU –hw ADRES_MAC

Jeżeli chodzi o system Windows to możliwość zmiany adresu MAC jest we właściwościach karty sieciowej.

Teraz wystarczy się podłączyć do sieci i przypisać sobie podsłuchane IP i MAC i możemy śmiało śmigać po Internecie.

Jest to często spotykane zabezpieczenie w sieciach bezprzewodowych. Zwykle stanowi uzupełnienie innych metod uzyskiwania dostępu jakimi są np. klucze WEP i WPA-PSK.

Sieć nr 4.Sieć otwarta z serwerem DHCP i bez filtracji MAC

Jest to najczęściej, niestety, spotykana konfiguracja punktów dostępowych. Włamanie do takiej sieci nie przysparza kłopotów. Wystarczy połączyć się z taką siecią i… już. Zostanie nam przyznany adres IP i to wszystko. Jedynym problemem jaki może się przytrafić to wyczerpana pula adresów IP w serwerze DHCP. Wtedy można albo się podszyć pod kogoś albo (lepsze rozwiązanie) po prostu poczekać na jakiś adres.

Jeżeli chodzi o stopień zabezpieczenia to można powiedzieć, że nie ma tutaj żadnego zabezpieczenia.

WNIOSKIW artykule zostały pokazane bardzo proste i prymitywne metody zabezpieczeń sieci bezprzewodowych. Na dzień dzisiejszy stosowane są dużo lepsze i cięższe do przejścia zabezpieczenia. Coraz częściej stosuje się metody certyfikatów czy uwierzytelniania użytkowników na login i hasło. Popularność zdobywają serwery Radius umożliwiające różne metody uwierzytelniania od adresów MAC zaczynając a kończąc na autentykacji opartej na certyfikatach i kluczach.

Owocnych łowów!

Łukasz Skierski

UWAGA!

Autor tekstu oraz redakcja portalu dlaStudenta.pl nie ponoszą żadnej odpowiedzialności za szkody spowodowane jakimkolwiek praktykowaniem informacji zawartych w tym artykule. Materiały w nim zawarte służą wyłącznie celom edukacyjnym.